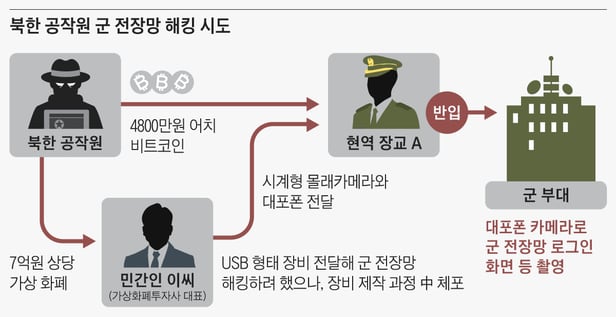

북한 공작원에게 비트코인 등 4800만원어치의 가상 화폐를 받은 뒤 북한 지령에 따라 한국군 전장망(戰場網) 해킹을 시도했던 혐의 등으로 육군 대위가 구속됐다. 전장망은 군이 군사 연습이나 훈련 때 정보를 주고받는 통합 전시 관리 시스템이다. 현역 군인이 간첩 활동을 벌이다 붙잡힌 사례는 이번이 처음이다. 북 공작원과 단 한 번도 직접 만나지 않고 텔레그램 등 SNS(소셜미디어)를 통해 포섭돼 활동했다는 점도 이례적이다.

28일 경찰청, 군사안보지원사령부, 서울중앙지검은 합동으로 수사를 벌여 육군 소속 A(29) 대위를 이날 구속 기소했다고 밝혔다. 북한 공작원에게 비트코인, 이더리움 등 가상 화폐 7억원어치를 받은 대가로 A대위가 군사 기밀을 빼내는 일을 거든 가상 화폐 투자 회사 대표 이모(38)씨도 함께 구속 기소됐다.

수사 당국에 따르면, 해외에 거주하는 해커로 알려진 북한 공작원은 대위와 이씨를 포섭해 전장망인 ‘한국군 합동지휘통제체계(KJCCS)’를 해킹하려고 한 것으로 조사됐다. KJCCS는 전쟁이나 군사 훈련 때 육·해·공군, 미군 등과 비밀 문서를 실시간으로 공유하며 지도 등 각종 시각적인 정보도 제공하는 일종의 통신 시스템이다.

A대위와 북 공작원의 경우, A대위의 대학 동기 소개로 서로 알게 돼 텔레그램으로만 연락을 주고받은 것으로 알려졌다. 이 대학 동기와 북 공작원도 한 온라인 커뮤니티에서 알게 된 사이라고 한다. 당시 코인 투자 실패 등으로 빚이 있던 A대위에게 북 공작원은 정보를 가져오면 가상 화폐를 주겠다고 접근한 것으로 전해졌다. A대위는 작년 11월 그의 지시를 받고 ‘국방망 육군 홈페이지 화면’과 ‘육군 보안 수칙’ 등을 자기가 사용하던 휴대전화 카메라로 촬영해 텔레그램으로 전송한 혐의를 받고 있다. KJCCS 실행 및 로그인 화면 영상 등 군사 기밀도 수차례 넘겼다.

이와 별개로 민간인 이씨도 2016년쯤 한 가상 화폐 온라인 커뮤니티에서 북 공작원과 처음 알게 돼 연락을 주고받은 것으로 조사됐다. 이 두 사람도 실제 만난 적은 없다. 이씨는 작년 2~4월 두 차례에 걸쳐 비트코인과 이더리움 등 가상 화폐 약 60만달러(약 7억원)어치를 받은 뒤 간첩 활동을 본격적으로 했다. 작년 8월엔 또 다른 군 현역 장교에게 “기밀을 넘기면 가상 화폐 등을 주겠다”는 텔레그램 메시지를 보냈다가 실패하기도 했다.

북 공작원은 올해 1월부터 한국군 ‘전장망’에서 기밀을 빼내려는 작전을 본격화했다. 우선 이씨는 북 공작원 지령에 따라 온라인에서 30만원 상당의 시계형 몰래카메라를 사서 A대위에게 택배로 보냈다. A대위는 시계를 군부대 안으로 가져가 각종 기밀 문서를 촬영하려고 했지만, 막상 화질이 나빠 사용하지 못했다. 대신 자신이 갖고 있던 대포폰(차명 휴대전화) 카메라로 로그인 화면 자료 등을 촬영해 넘겼다. A대위와 이씨도 한 번도 만나지 않고 텔레그램으로 연락만 주고받았다.

이씨는 또 이 시기 USB 형태의 해킹 장비인 이른바 ‘포이즌 탭(Poison Tab)’ 제작도 시작했다. 포이즌 탭은 USB 선이 달려 있는 성인 손바닥 크기만 한 소형 컴퓨터로, 해킹 프로그램이 장착돼 있다. 보안 장치가 돼 있는 컴퓨터도 USB를 꽂으면 해킹이 시작돼 1~2분 만에 각종 자료를 빼낼 수 있다. 하지만 이 장치가 A대위에게 전달되기 전 이들의 범행이 수사 당국에 적발됐다. 경찰 관계자는 “검거가 조금이라도 늦었다면 우리나라 군 전장망이 뚫릴 수도 있었던 상황”이라고 했다.

수사 당국 관계자는 “군사 기밀을 탐지하라는 지령을 내리고 대가를 지불한 것 등을 볼 때 북한의 공작인 것이 명백하다. 이 때문에 이씨와 A씨에게 ‘간첩죄’로 불리는 국가보안법 4조(목적 수행)가 적용된 것”이라고 했다.